在数字化时代,我们经常需要处理各种文档和表格,以便于更好地整理和展示信息。有时候我们可能会遇到一些问题,比如如何寻找sql注入点?接下来,我们将探讨这个问题的解决方案,并分享一些实用的技巧和建议。

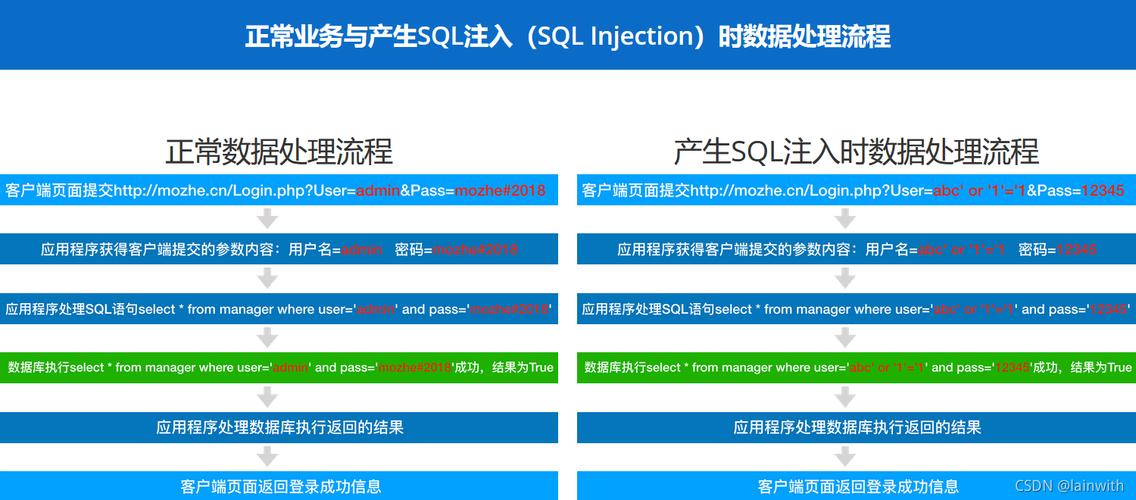

我们需要明确什么是sql注入以及它的重要性。SQL注入是一种网络攻击手段,攻击者通过在输入数据中插入恶意的SQL代码,试图获取或篡改数据库中的数据。这种攻击方法通常用于绕过身份验证、获取敏感信息或破坏系统安全。

如何寻找sql注入点呢?以下是一些可能的解释:

1. 使用web应用安全工具:有许多第三方工具可以帮助开发者检测和修复sql注入漏洞。这些工具可以扫描源代码并报告潜在的安全问题,包括sql注入点。

2. 审查代码逻辑:开发人员应该仔细审查应用程序的代码逻辑,特别是那些涉及数据库交互的部分。如果发现任何可疑的代码或逻辑,应该立即进行进一步的调查。

除了上述解释外,还有一些其他注意事项需要了解:

1. 在使用第三方工具或工具时,请务必谨慎操作,避免误删重要文件或导致其他问题。

2. 如果不熟悉相关操作,建议寻求专业人士的帮助或查阅相关教程。

3. 请注意保护好自己的隐私信息,不要轻易透露给陌生人或未经授权的第三方。同时,也要注意维护好自己与他人之间的互动关系,避免因过度暴露而引发不必要的纠纷或矛盾。